Nel petto di 350 mila americani ci sono pacemaker a rischio attacco informatico

Trecentocinquantamila defibrillatori interni negli Stati Uniti potrebbero essere vulnerabili a un attacco informatico o soggetti a consumi anomali delle batterie, e devono essere aggiornati.

A dare l’avviso è la Food and drug administration (Fda), l’autorità statunitense incaricata della salute pubblica, che in un comunicato raccomanda a pazienti e personale sanitario l’installazione degli aggiornamenti di sicurezza dei dispositivi medici prodotti dalla St Jude Medical (oggi Abbott).

La raccomandazione arriva dopo una disputa legale iniziata a settembre del 2016, quando l’azienda medica aveva fatto causa alla società di sicurezza informatica MedSec, che per prima aveva individuato e rivelato le falle di sicurezza. L’anno scorso erano state individuate ottomila vulnerabilità su sette diversi pacemaker di quattro produttori diversi.

Tre minuti: tanto richiede un aggiornamento del firmware - il software che regola il funzionamento dei dispositivi - che serve a rendere il cuore dei pazienti invulnerabile agli hacker. E se sia Fda sia Abbott assicurano che solo lo 0,62 per cento degli interventi fatti finora ha dato origine a errori, almeno risolve la preoccupazione che un attaccante esterno possa letteralmente torturare un portatore di defibrillatore interno con delle scosse al cuore. Perché questo è il rischio a cui sono stati esposti i pazienti coinvolti: a causa di una superficiale configurazione di sicurezza della parte radio che consente ai dispositivi di comunicare con l’esterno - necessaria per monitorare le funzioni vitali di chi li porta -, un attaccante avrebbe potuto prendere il controllo del dispositivo a distanza, e manometterlo senza lasciare tracce.

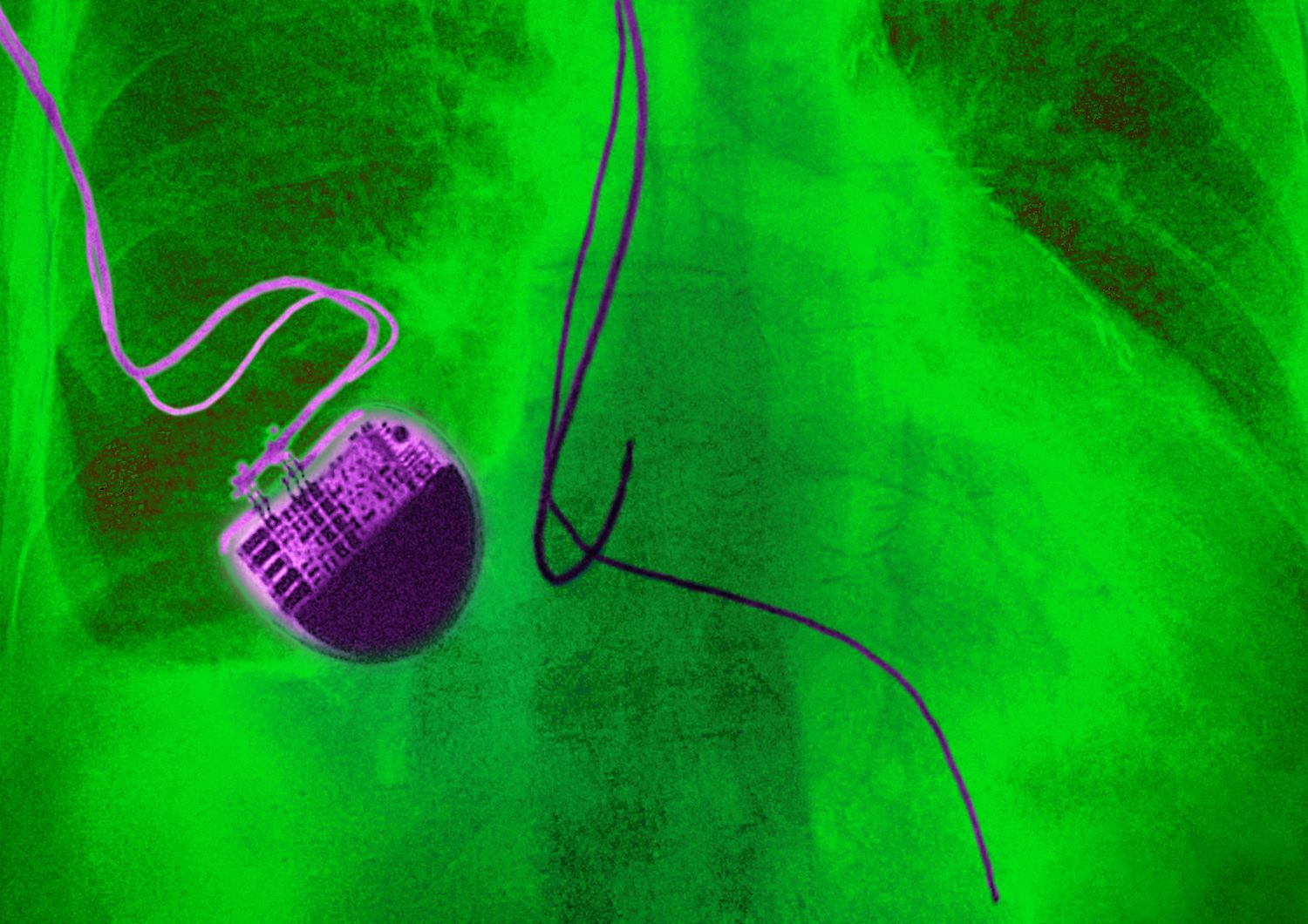

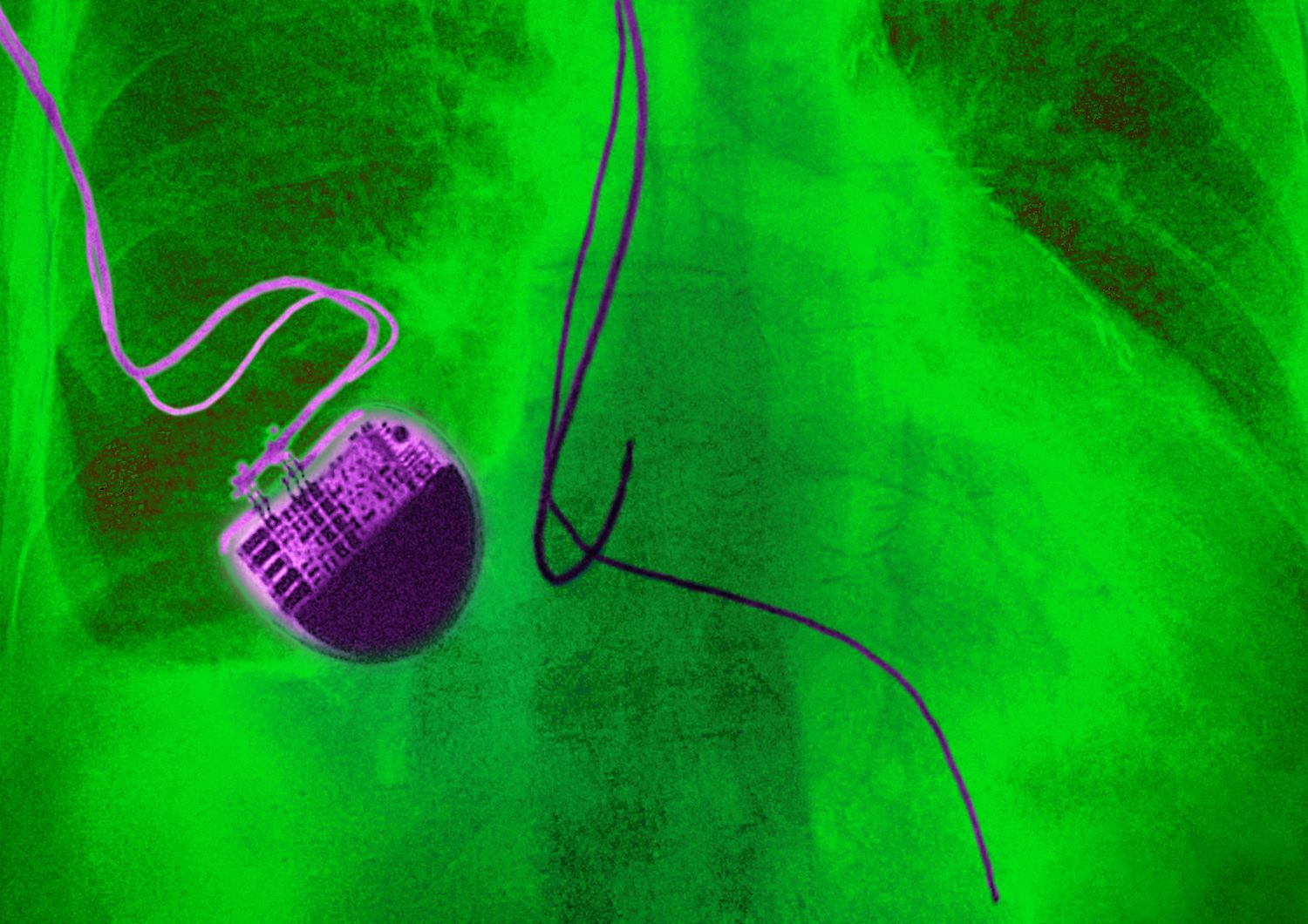

Come funziona un pacemaker

Il pacemaker è un piccolo dispositivo elettronico, alimentato a batterie, che produce stimoli elettrici idonei a far contrarre il cuore. Tali stimoli vengono convogliati al muscolo cardiaco attraverso fili sottili e resistenti, con una frequenza pari a quella del cuore normale.

Sia Abbott che le autorità confermano comunque che non sono state segnalate manomissioni o abusi da parte di terzi. Un altro difetto individuato e corretto con questo aggiornamento è il consumo anomalo della batteria nei dispositivi. Grazie alla nuova patch - in informatica un pezzo di codice che corregge i difetti del software - rilasciata dall’azienda, vengono inseriti degli strumenti di controllo dell’autonomia in grado di prevenire malfunzionamenti e avvisare il paziente.

A scoprire i difetti di alcuni prodotti della Abbott (che allora si chiamava ancora St Jude Medical), era stata, a settembre del 2016, la società di sicurezza informatica MedSec, denunciata poi per diffamazione. Dopo cinque mesi - e un’indagine della Fda e del Dipartimento di sicurezza nazionale statunitense -, Abbott aveva ritirato le accuse, e rilasciato un primo aggiornamento per il trasmettitore Merlin@home, sistema di monitoraggio remoto collegato ai dispositivi medici dei pazienti.

A causa di errori di configurazione, il dispositivo sarebbe stato penetrabile da un attaccante informatico. Ma la patch era stata giudicata da diversi esperti insufficiente per risolvere definitivamente la situazione, ritenendo invece indispensabile intervenire direttamente sul software dei dispositivi impiantati nei pazienti. Così è stato fatto con un primo richiamo ad agosto del 2017 dei portatori di pacemaker, e infine, ad aprile del 2018, con l’aggiornamento dei defibrillatori interni.

La soluzione è logisticamente più complessa, ma anche indispensabile, in quanto “un utente non autorizzato potrebbe modificare la programmazione del defibrillatore impiantato, e causare danni al paziente dovuti a un rapido esaurimento della batteria o alla somministrazione di stimolazioni o shock inappropriati”, si legge nel rapporto della Fda.

Tuttavia, per due dei modelli di defibrillatore interno (Promote e Current), non è possibile eseguire un aggiornamento a causa di limitazioni tecniche dei dispositivi. Questi modelli non sono affetti da malfunzionamenti delle batterie, ma sono comunque esposti al rischio di manomissioni informatiche. Per questa ragione, sottolinea la Fda, l’unica soluzione sarebbe la disattivazione permanente della connessione remota, rinunciando così alla possibilità di monitorare esternamente le funzioni cardiache. In questo caso, precisa l’autorità, la decisione deve essere presa dal paziente in accordo con il suo medico.

Un medico annuncia su Twitter: Ieri ho installato il software anti-hacking al mio pacemaker. La sua risposta? Evviva!

Yesterday I installed Abbott's anti-hacking #cybersecurity software into my 84 yr old's #pacemaker. Her response? "Whoopy ding." #heartmonth pic.twitter.com/RXBxqKfTyi

— Shane Marshall MD (@ShaneMarshallMD) February 28, 2018

Che si tratti di frigoriferi o calzini, oggi le nostre case sono piene di dispositivi dell’Internet of Things (IoT, Internet delle cose). Si collegano in rete e agli smartphone, e spesso non sono progettati con particolare attenzione alla sicurezza.

“L’intera industria dovrebbe ripensare il modo in cui vengono rilasciati gli aggiornamenti, in modo da consentire agli utenti di avere un controllo più facile e immediato sulla sicurezza dei propri dispositivi, e di prevedere che alcuni siano obbligatori”, ha spiegato ad Agi Davide Del Vecchio, esperto di sicurezza informatica a capo del team che garantisce la sicurezza di una nota multinazionale italiana. “L’unica premura che possono adottare i consumatori è di fare i loro acquisti in modo responsabile e critico, così come fa un esperto di sicurezza informatica. La domanda che ci poniamo sempre è: rispetto al beneficio che ho dal possedere un dispositivo Iot, qual è il rischio in cui posso incorrere? Ne vale la pena?”.

In campi sensibili come quello della biomedica, l’attenzione a questi dettagli è di vitale importanza, ma “La sicurezza al cento per cento non esiste - spiega Del Vecchio -, perché i software sono scritti da uomini, e un bug può comunque sfuggire. È per questo che andrebbe sempre integrata, nel ciclo di sviluppo del software, una serie di controlli di sicurezza, per riuscire a minimizzare le vulnerabilità. E dall’altra, le autorità nazionali dovrebbero dividere i dispositivi digitali in base al tipo di minaccia associata, e certificare con più rigore quelli dove il prezzo da pagare in caso di connessione esterna può essere la stessa vita di un paziente”.